En una acción coordinada de una magnitud sin precedentes, Estados Unidos e Israel desplegaron el pasado sábado una ofensiva militar estratégica contra Irán. Este ataque no solo se limitó a bombardeos convencionales, sino que integró una táctica de guerra híbrida que provocó un apagón casi total de Internet en el país persa, sumiendo a la región en una profunda incertidumbre digital.

Según los reportes técnicos, la conectividad en Irán sufrió un desplome drástico, alcanzando apenas el 4% de sus niveles habituales. Esta caída fue el resultado de una serie de ciberataques masivos dirigidos contra plataformas de medios de comunicación, portales de noticias y aplicaciones de uso local, afectando directamente a la agencia estatal IRNA. Como respuesta inmediata a esta agresión, el régimen de Irán ejecutó el lanzamiento de una segunda oleada de misiles balísticos dirigidos hacia territorio israelí y contra bases militares estadounidenses ubicadas en los países del Golfo.

Antecedentes de una escalada tecnológica

Este enfrentamiento digital no es un hecho aislado. Se produce tras un incremento sostenido de las tensiones; de hecho, los servicios de inteligencia habían registrado que las campañas de sabotaje digital y espionaje por parte de Irán contra Israel se habían triplicado tras los eventos del 7 de octubre. Estas maniobras previas incluían el uso de malware destructivo y técnicas de phishing mediante correos electrónicos diseñados para capturar credenciales de acceso y vulnerar sistemas de autenticación de doble factor, buscando manipular la opinión pública y recolectar información estratégica.

El legado de Stuxnet y la nueva era del sabotaje

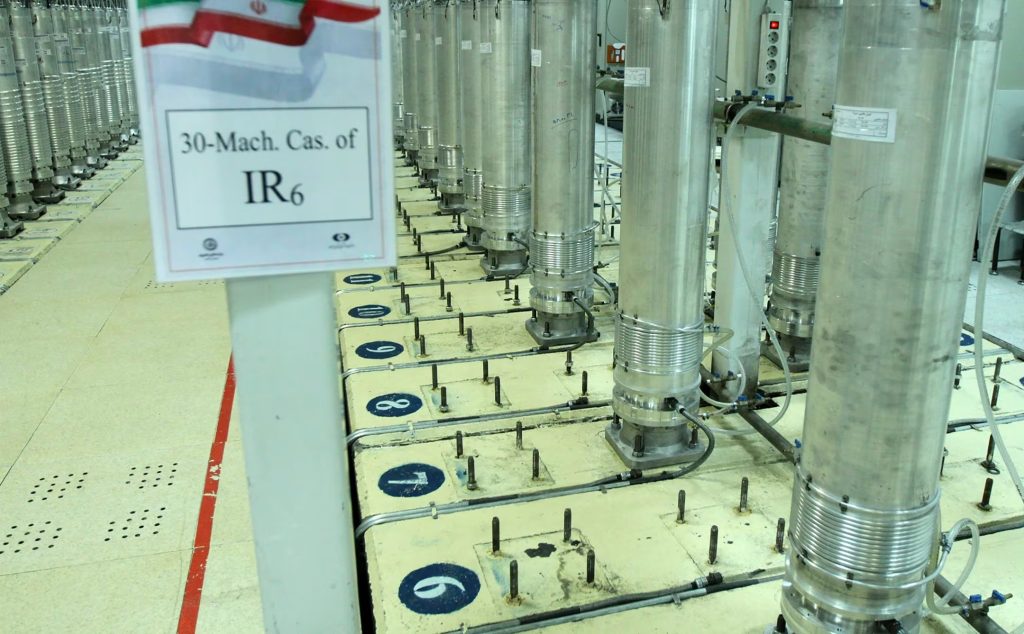

La historia de esta confrontación tecnológica tiene un hito fundamental en enero de 2010. En aquel momento, expertos de la Agencia Internacional de Energía Atómica detectaron fallos inexplicables en las centrífugas de la planta nuclear de Natanz. Posteriormente, se descubrió que el responsable fue Stuxnet, un virus informático de alta complejidad que logró controlar y ordenar la autodestrucción de 1.000 máquinas. Aquel evento marcó el inicio de los ataques digitales con consecuencias físicas tangibles, una táctica que hoy se ha perfeccionado.

En la actualidad, las operaciones contra el régimen iraní han escalado para golpear directamente a la infraestructura crítica y los sistemas de comunicación de las fuerzas armadas y organismos de seguridad. Esto ha provocado:

- Una ruptura total en la cadena de mando militar.

- La interrupción de las comunicaciones estratégicas tanto a nivel interno como en el exterior.

- Un estado de niebla digital que imposibilita la respuesta coordinada.

El objetivo principal del daño infligido a la infraestructura del Cuerpo de la Guardia Revolucionaria Islámica (CGRI) fue neutralizar la capacidad de las unidades electrónicas iraníes para coordinar contraataques y dirigir el lanzamiento de drones y misiles. Estas acciones fueron precedidas por maniobras de hacktivismo iniciadas en el mes de enero, cuando se interceptaron transmisiones satelitales oficiales para difundir mensajes que llamaban al derrocamiento del gobierno actual.

Finalmente, la operación del sábado destacó por su complejidad al combinar guerra electrónica para anular sistemas de navegación con ataques de denegación de servicio (DDoS). Estas incursiones profundas en bases de datos de los sectores energético y aeronáutico dejaron al descubierto las debilidades de la red de internet nacional iraní, dejando al país en una situación de aislamiento extremo. En el conflicto moderno, el dominio de las comunicaciones se ha vuelto tan crucial como el control del territorio físico.

Fuente: Fuente