Una vulneración a la infraestructura digital de la Oficina Federal de Investigaciones (FBI), vinculada a actores estatales de China, ha sido catalogada oficialmente como un «incidente mayor». La notificación formal fue remitida al Congreso de los Estados Unidos durante la semana pasada, cumpliendo con los protocolos de ciberseguridad establecidos por la normativa federal.

El ataque se localizó específicamente en los sistemas de las Islas Vírgenes estadounidenses, afectando redes ajenas a la sede principal en Washington. Esta brecha de seguridad ha generado una profunda preocupación debido a que podría comprometer información crítica para la seguridad nacional, al involucrar datos confidenciales de diversos procesos judiciales en curso.

Fue el pasado 4 de marzo de 2026 cuando el FBI reportó inicialmente a los legisladores la detección de comportamientos anómalos en un servidor de almacenamiento que custodiaba «información sensible de las fuerzas del orden» en el mencionado archipiélago. Entre los archivos vulnerados se encuentran registros de vigilancia, respuestas de carácter judicial y datos personales de individuos bajo investigación.

De acuerdo con el reporte enviado al Capitolio, los atacantes explotaron la red de un proveedor comercial de servicios de Internet. La agencia federal destacó que este método de acceso demuestra el empleo de «tácticas sofisticadas» de ciberespionaje que suelen asociarse con operaciones estatales.

Marco legal y tiempos de respuesta federal

Bajo lo estipulado en la Ley Federal de Modernización de Seguridad de la Información (FISMA) de 2014, todas las instituciones federales tienen la obligación de informar al poder legislativo sobre cualquier fallo de seguridad grave en un periodo no mayor a siete días tras confirmarse su relevancia.

Aunque las primeras señales de alerta se dieron a principios de marzo, la confirmación técnica de que se trataba de un evento de gran escala ocurrió recientemente. En los informes iniciales remitidos a los congresistas no se había determinado con precisión técnica ni el origen ni la autoría intelectual del ataque informático.

China como prioridad de contrainteligencia

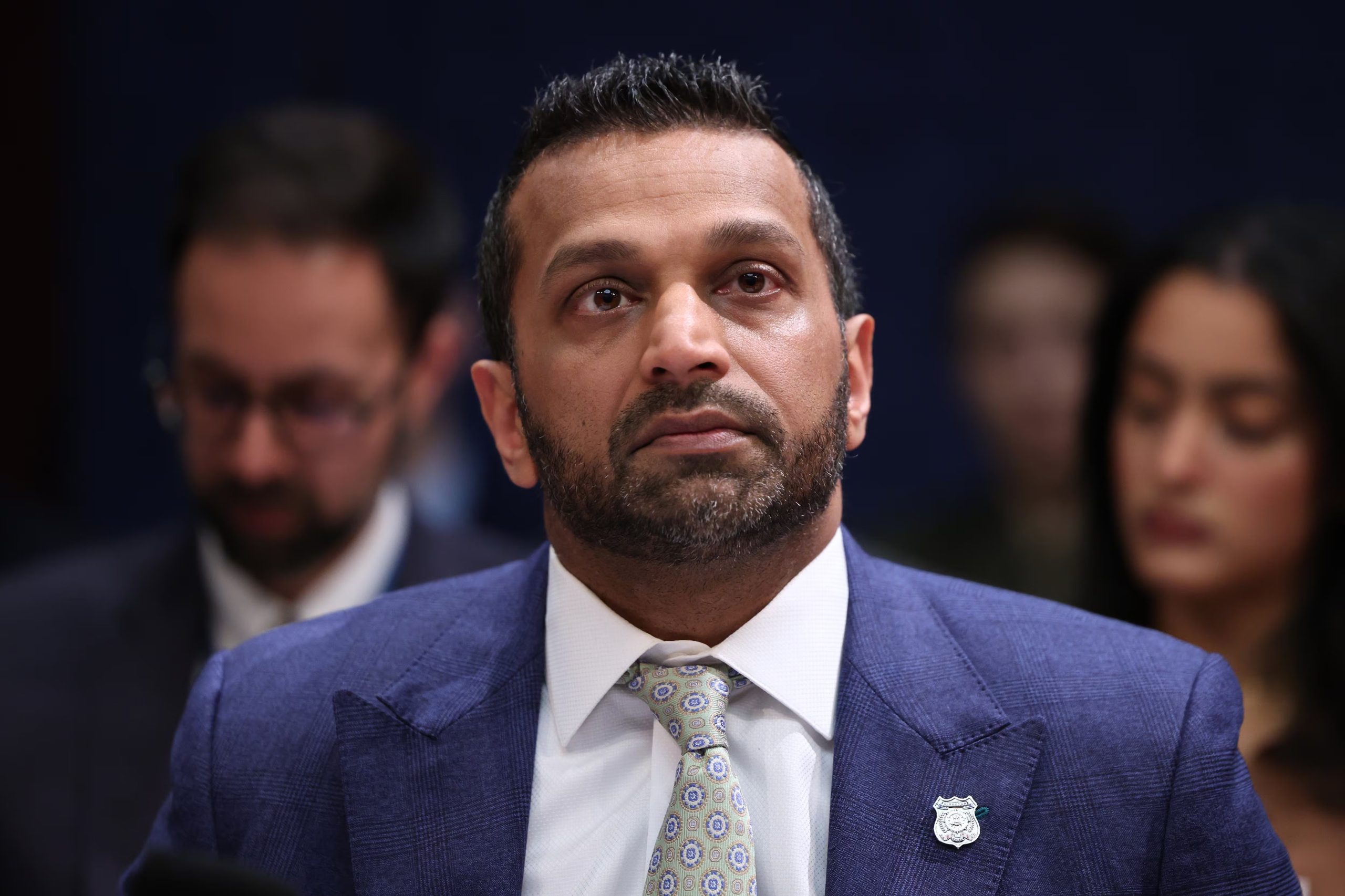

Actualmente, bajo la dirección de Kash Patel, el FBI mantiene a China como su mayor desafío en materia de contrainteligencia. Se recuerda que el antecesor en el cargo, Chris Wray, había manifestado previamente que la agencia abría

«un caso nuevo de contrainteligencia sobre China cada doce horas»

.

Esta reciente intrusión se produce pocos meses después de que Patel realizara una visita oficial al país asiático con el fin de negociar restricciones al envío de precursores químicos usados en la fabricación de fentanilo con destino a América.

Asimismo, el panorama diplomático se encuentra en un punto clave, dado que el presidente Donald Trump tiene programado un encuentro en Pekín con su par Xi Jinping el próximo mes. Pese a estos acercamientos, el FBI ha intensificado sus advertencias sobre las persistentes capacidades cibernéticas del gobierno chino, señalando la sofisticación de sus operaciones.

Riesgos para la seguridad nacional y datos judiciales

La filtración de datos no impactó el núcleo central de datos en la capital, pero sí expuso sistemas periféricos en las Islas Vírgenes de alta importancia. Según los informes remitidos,

“la brecha podría constituir una amenaza para la seguridad nacional”

por el tipo de información personal y judicial que quedó expuesta a terceros no autorizados.

A raíz del incidente revelado originalmente el 4 de marzo de 2026, se ha confirmado que el acceso no autorizado afectó repositorios con investigaciones activas. Al determinarse la magnitud del daño y la procedencia del ataque, el caso fue escalado legalmente como una prioridad de seguridad del Estado.

Las autoridades federales continúan con las investigaciones pertinentes para determinar el volumen total de información extraída y no descartan implementar nuevos protocolos de blindaje informático para evitar futuros incidentes de esta naturaleza en las dependencias regionales de la agencia.

Fuente: Fuente